CONSEJOS PARA ADECUAR UN SISTEMA AL ESQUEMA NACIONAL DE SEGURIDAD Y OBTENCIÓN DE LA CERTIFICACIÓN

Desde la publicación del Real Decreto 3/2010, de 8 de enero, por el que se regula el Esquema Nacional de Seguridad en el ámbito de la Administración Electrónica, múltiples organizaciones, tanto públicas como privadas, están llevando a cabo la adecuación de sus sistemas para crear las condiciones necesarias de confianza en el uso de sus medios electrónicos. La certificación por una entidad acreditada constata ante terceros las garantías de dicha adecuación.

La obtención de la certificación puede ser el impulsor y objetivo que lleve a las organizaciones a la implantación de medidas de seguridad en sus sistemas electrónicos, pero sin olvidar que la seguridad es algo que se debe trabajar y mejorar en el día a día. Si esto lo hacemos así, la certificación de nuestro sistema será una consecuencia del trabajo realizado y no solo un objetivo a cumplir periódicamente en el momento de las auditorías.

A lo largo de este artículo repasaremos los puntos que, desde nuestra experiencia, son más importantes para llevar a cabo una correcta adecuación al ENS y su posterior certificación.

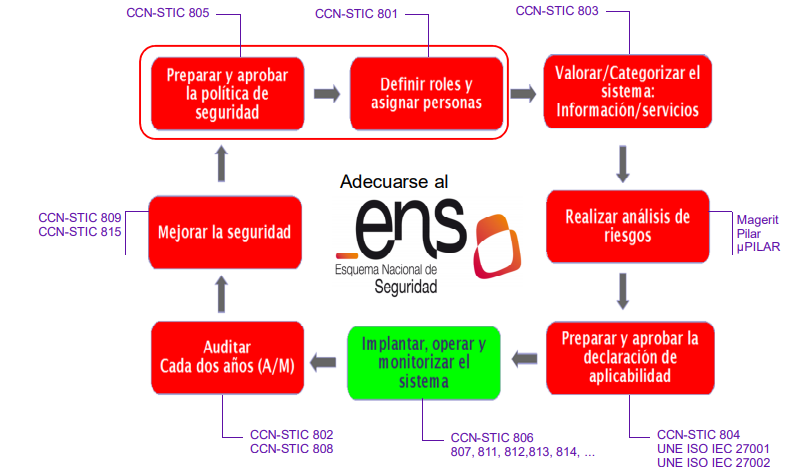

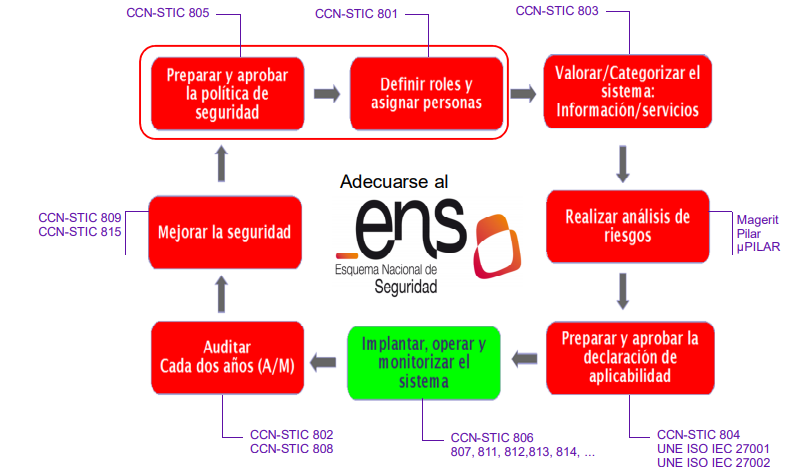

Aspectos clave en la adecuación al Esquema Nacional de Seguridad

Una adecuación ordenada y eficaz al Esquema Nacional de Seguridad requiere tener en cuenta los siguientes aspectos:

- Contar con el apoyo de la toda la organización y más expresamente de la Dirección, mediante la constitución de un Comité de Seguridad de la Información. Se tendrán que tomar decisiones que ayudarán a impulsar y afianzar las medidas tomadas.

- Tener claramente identificados y valorados los servicios e información tratada por el sistema, así como el resto de activos esenciales que los soportan. Su valoración y consecuente categorización del mismo, marcarán las medidas de seguridad a desarrollar.

- Realizar un Análisis de Riesgos acorde a la categoría establecida del sistema, que nos servirá de referencia para saber qué activos soportan un mayor riesgo y, por tanto, debemos proteger mejor. Un buen análisis del riesgo, será la piedra angular que marque el resto de actuaciones en materia de seguridad.

- Determinar las medidas de seguridad que en base al Anexo II del ENS aplican a nuestro sistema, o aquellas que compensen en los casos que no sea posible su aplicación, y que ayuden a situar el riesgo en niveles aceptables por la organización. La relación de todas las medidas adoptadas se recogen en el documento, Declaración de Aplicabilidad.

- Elaborar un plan de adecuación para la mejora de la seguridad, sobre la base de las insuficiencias detectadas, incluyendo plazos estimados de ejecución.

- Implantar operar y monitorizar las medidas de seguridad a través de la gestión continuada de la seguridad correspondiente.

- Desarrollar un marco documental adecuado que nos sirva de base para las actuaciones y trabajos a realizar en nuestro día a día, evitando la improvisación y heterogeneidad de los mismos.

Aspectos clave ante una auditoría de certificación al Esquema Nacional de Seguridad

Una vez que se ha realizado la adecuación al ENS y consideramos que los procesos y medidas adoptadas han alcanzado el nivel de madurez requerido según la clasificación de nuestro sistema, podemos plantearnos la certificación por parte de una autoridad externa del grado de conformidad con el ENS. En este punto, debemos recordar que según se recoge en el apartado III.2 de la Instrucción Técnica de Seguridad de Auditoría de la Seguridad de los Sistemas de Información, elaborada por el CCN,

“III.2 Para obtener la Certificación de Conformidad con el ENS, los sistemas de información de categorías MEDIA o ALTA precisarán superar una Auditoría de Seguridad, al menos cada dos años. Los sistemas de información de categoría BÁSICA solo requerirán de una autoevaluación que, de ser favorable, permitirá la exhibición de la Declaración de Conformidad, y cuyo resultado deberá estar documentado, indicando si cada medida de seguridad está implantada y sujeta a revisión regular, así como las evidencias que sustentan la valoración anterior. Dicha autoevaluación podrá ser desarrollada por el mismo personal que administra el sistema de información o en quién éste delegue.”

Es decir, aunque para los sistemas de categoría BÁSICA es suficiente con mostrar el resultado favorable de una autoevaluación, para los de categoría MEDIA o ALTA, sí es obligatorio superar una Auditoría de Seguridad por una entidad externa autorizada.

La auditoría se basará en demostrar con evidencias el cumplimiento objetivo de los términos exigidos por el ENS y la adopción de las medidas de seguridad recogidas en su ANEXO II, acordes a la categoría del sistema:

- Existencia de una Política de Seguridad que, aprobada por la Dirección de la organización, recoge los requisitos mínimos de seguridad indicados en el Artículo 11 del RD 3/2010.

- Designación de las personas para desempeñar los roles y responsabilidades definidos, teniendo en cuenta el principio de “separación de funciones”.

- Realización de un análisis de riesgos con revisión y aprobación periódica, como mínimo anual.

- Cumplimiento de las recomendaciones de protección descritas en el Anexo II, sobre Medidas de Seguridad, en función de la categoría y las condiciones de aplicación en cada caso.

- Existencia de un sistema de gestión de la seguridad de la información, documentado y con un proceso regular de aprobación por la Dirección.

En resumen, debemos demostrar de forma objetiva y con evidencias, que conocemos lo que debemos proteger, que somos conscientes de las amenazas a las que están sometidos, que hemos adoptado las medidas de protección adecuadas y que la seguridad es continua y no coyuntural.

Apoyos para la adecuación y certificación en Esquema Nacional de Seguridad

Para poder llevar a cabo de forma eficiente la adecuación y certificación al Esquema Nacional de Seguridad, podemos intentar realizarlo por nuestra cuenta, no sin un importante esfuerzo, o bien apoyarnos en tres palancas fundamentales:

- El conjunto de guías STIC elaboradas por el CCN. El art. 29 del ENS señala la utilidad de las Guías CCN-STIC. En concreto, dice:

“Para el mejor cumplimiento de lo establecido en el Esquema Nacional de Seguridad, el Centro Criptológico Nacional, en el ejercicio de sus competencias, elaborará y difundirá las correspondientes guías de seguridad de las tecnologías de la información y las comunicaciones.”

En ningún momento se trata de imponer una norma de funcionamiento ni el uso de las mencionadas guías sino de una serie de recomendaciones y ayudas fundamentales para el adecuado cumplimiento de lo dispuesto en el ENS.

- Colaboración externa con experiencia demostrada en la adecuación de sistemas similares. Contar con el asesoramiento o colaboración de personas que ya tienen experiencia en la adecuación y certificación de sistemas similares, ayudará a conseguir los objetivos de forma más segura y eficiente: acortando tiempos, aportando una visión integral de todos los aspectos relacionados con la seguridad y la protección de datos y consiguiendo alcanzar mayores índices de madurez en materia de seguridad para la organización.

- Herramienta para la gestión integrada del gobierno y riesgos de seguridad. La gestión integrada de la seguridad de nuestro sistema implica manejar muchos y variados elementos: activos esenciales, amenazas, riesgos, controles o medidas de seguridad aplicables según distintas normas, cumplimiento regularorio, indicadores y métricas, tareas y proyectos. El uso de una herramienta que integre de forma armónica todos ellos nos facilitará su adecuada gestión. En este sentido, SandaS GRC permite crear un programa de gobierno, gestionar los riesgos y realizar un cumplimiento efectivo de la seguridad de la información en la organización.

Javier Truchado Santiago Muñoz

Consultor / Advisor Senior en @govertis Coordinador de Proyectos en @govertis

Expertos en Ciberseguridad, Privacidad, IT GRC y Cumplimiento Normativo unificando la perspectiva Legal y Tecnológica.